اسکن پورت یا پورت اسکن (Port Scanning) چیست؟

همانند سارقان خودرو که دستگیره های درب ماشین را برای قفل یا باز بودن به جهت سرقت آزمایش می کنند، اسکن پورت فرآیندی است که مهاجمان به وسیله آن “درهای باز” رایانه را شناسایی می کنند و متوجه می شوند که چه سرویس هایی روی کامپیوتر موردنظرشان فعال است. پورت ها نقاطی هستند که در آن اطلاعات از رایانه می آید و می رود. بنابراین با اسکن پورت های باز، مهاجمان و هکرها می توانند مسیرهای ضعیف را برای ورود به رایانه شما پیدا کنند.

اسکن پورت یکی از رایج ترین روش های شناسایی قبل از انجام هک و نفوذ است. این روش به مهاجمان کمک می کند تا پورت های حساس تر را بیابند. Port Scanning می تواند منجر به ورود یک هکر به شبکه شما و سرقت اطلاعات خصوصی تان شود.

به گفته موسسه SANS، Port Scanning یکی از محبوب ترین تکنیک های مورد استفاده هکرها و مهاجران جهت کشف سرویس های سیستم رایانه شما و نفوذ به آن است.

(موسسه SANS در سال ۱۹۸۹ به عنوان سازمان آموزشی و تحقیقاتی تاسیس شد. امروز SANS قابل اعتمادترین و بزرگترین دارائه دهنده آموزشهای مرتبط با امنیت سایبری به حرفهایهای دولت و موسسات تجاری دنیا است.)

نکته مهم: پورت اسکن فقط برای اهداف خرابکارانه استفاده نمی شود! این روش کاربردهای قانونی در مدیریت شبکه ها نیز دارد.

ما در این مقاله از رسام به بررسی کامل و جامع اسکن پورت و نحوه محافظت از شبکه در برابر مهاجمانی که از روش Port Scanning برای دسترسی و نفوذ به شبکه استفاده میکنند، میپردازیم.

جهت مطالعه بیشتر در این زمینه می توانید به مقاله معرفی و بررسی روش های آپدیت فریمور سرور HPE مراجعه کنید.

Port Scan چه اطلاعاتی را در اختیار مهاجمان قرار می دهد؟

- سرویس های در حال اجرا روی سیستم

- اطلاعات اولیه کاربران مالک سرویس ها

- امکان لاگین به سیستم به صورت ناشناس

- اطلاعات سرویس های شبکه نیازمند به احراز هویت

در حین Port Scanning ، هکرها هر بار یک پیام به هر پورت ارسال می کنند. پاسخی که از هر پورت دریافت می کنند، شیوه استفاده از آن را مشخص کرده و ضعف های بالقوه پورت را نمایان می کند. فناوری های امنیتی می توانند به طور معمول اسکن پورت را برای گزارش اطلاعات شبکه و شناسایی و افشای آسیب پذیری های امنیتی احتمالی انجام دهند.

نحوه تأثیر اسکن پورت بر روی شبکه بستگی به روش استفاده شده توسط هکر دارد.

روش کار اسکن پورت چگونه است؟

Port Scanning درخواست ها را به هر پورت ارسال می کند و درخواست اتصال به شبکه را می دهد. سپس از گزارش اسکن پورت هایی که پاسخ می دهند و آسیب پذیر به نظر می رسند نوت برداری می کند.

هنگامی که مهاجم پورت های آسیب پذیر در یک شبکه را به وسیله اسکن شناسایی و تعیین کرد، پورت ها را به سه دسته طبقه بندی می کند:

Open: در این حالت میزبان پاسخ می دهد و اعلام می کند که به درخواست ها گوش می دهد و آماده است. یک پورت باز به معنی وجود یک مسیر برای حمله به شبکه است.

Closed: در این پورت ها میزبان پاسخ می دهد، اما برنامه و سرویسی برای listening در آن وجود ندارد. در اغلب اوقات هکرها این پورت ها را مجددا بررسی میکنند تا در صورت Open شدن از آن ها استفاده کنند.

Filtered: در این مورد میزبان به درخواست پاسخی نمی دهد. معمولا در این حالت درخواست ارسال شده اما گوش دادن و پاسخی برای آن صورت نگرفته است. علت آن میتواند فیلتر شدن بسته درخواست توسط فایروال و یا مسدود شدن آن باشد.

جهت مطالعه بیشتر در این زمینه می توانید به مقاله روش های کاهش سر و صدای فن سرور و سایر نویزهای دیتاسنتر مراجعه کنید.

انواع حملات Port Scan

به منظور دفاع و ایمن سازی شبکه تان در برابر حملات اسکن پورت، باید انواع مختلف این روش محبوب هکرها را بشناسید.

Vanilla: در این نوع حملات اسکنر سعی می کند به تمام ۶۵۵۳۵ پورت متصل شود.

Strobe: هکرها در این نوع حمله با یک اسکن متمرکزتر، به دنبال سرویس های شناخته شده برای سواستفاده هستند.

Fragmented Packets: اسکنر در این روش بسته را به صورت تکه تکه شده ارسال میکند. این کار برای دور زدن فیلترهای بسته در یک فایروال انجام میشود.

User Datagram Protocol (UDP) : اسکنر به دنبال پورت های UDP باز می گردد.

Sweep: این روشی ست که اسکنر یک پورت را در بیش از یک دستگاه پینگ می کند تا ببیند کدام کامپیوترها فعال هستند.

FTP Bounce:جهت شناسایی نشدن منبع و پنهان کردن خود، اسکنر از طریق سرور FTP اقدام میکند.

Stealth: در این حمله اسکنر میتواند ضبط عملیات اسکن پورت را در کامپیوتر اسکن شده مسدود کند.

نحوه ایمن سازی شبکه در برابر حملات Port Scanner

همانطور که میدانید بهترین دفاع، حمله است! تا زمانی که یک سرور در دسترس عموم دارید، سیستم شبکه شما در برابر حملات اسکن پورت آسیب پذیر خواهد بود. اما، چندین روش برای ایمن سازی شبکه در برابر اسکن پورت وجود دارد که می توانید انجام دهید:

نصب فایروال: فایروال می تواند به جلوگیری از دسترسی غیرمجاز به شبکه خصوصی شما کمک کند. فایروال ها همچنین می توانند اسکن پورت در حال انجام را شناسایی کرده و آن را خاموش کنند.

: TCP Wrapper انجام این روش می تواند به مدیران شبکه این امکان را بدهد که بر اساس آدرس های IP یا نام های دامنه، اجازه دسترسی یا عدم دسترسی به سرورها را بدهند.

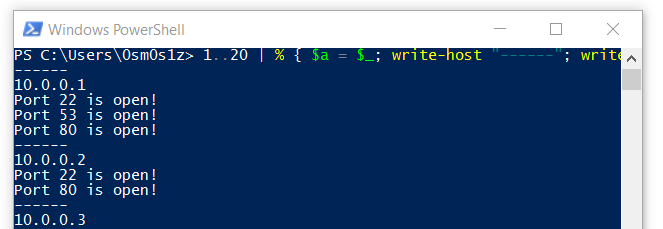

کشف حفره های امنیتی در شبکه: خودتان اسکن پورت داخلی انجام دهید تا متوجه شوید که آیا تعداد پورت های باز بیشتر از مقدار مورد نیاز است یا خیر. همچنین سیستم خود را به صورت دوره ای بررسی کنید تا نقاط ضعف موجود را که می تواند مورد سوء استفاده قرار گیرد، مشخص کنید.

در نهایت قبل از اینکه هکرها آسیب پذیری های سیستم و شبکه شما را کشف کنند، باید اقدامات لازم را برای محافظت از شبکه تان انجام دهید.

جهت مطالعه بیشتر در این زمینه می توانید به مقاله ۴ روش شناسایی و مقابله با حملات فیشینگ مراجعه کنید.

سوالات متداول درباره اسکن پورت

حمله Port Scan چیست؟

هکرها از حمله چک کننده پورت یا اسکنر پورت برای یافتن نقاط ضعف یا آسیب پذیری شبکه در یک کسب و کار استفاده می کنند. هنگامی که هکرها پیامی را به شماره پورت ارسال می کنند، پاسخی که دریافت می کنند به آنها می گوید آیا پورت باز است یا خیر و کمک می کند تا نقاط ضعف احتمالی شبکه را کشف کنند.

هکرها از چه پورت هایی استفاده می کنند؟

پورت های رایج معمولاً از امنیت بالایی برخوردار هستند، در حالی که سایر پورت ها ممکن است نادیده گرفته شوند و در برابر هکرها آسیب پذیر باشند. شماره پورت های TCP که معمولاً هک می شوند عبارتند از:

(FTP)21

port 22 (SSH) , port 23 (Telnet) , port 25 (Simple Mail Transfer Protocol or SMTP) , port 110 (POP3) , port 443 (HTTP and Hypertext Transfer Protocol Secure or HTTPS)

معمولاً درگاههای TCP و UDP هدفمند شامل پورت ۵۳ (DNS)، پورتهای ۱۳۷ تا ۱۳۹ (NetBIOS ویندوز بر روی TCP/IP) و ۱۴۳۳ و ۱۴۳۴ (Microsoft SQL Server) هستند.

چند شماره پورت باز (open port) رایج و معروف وجود دارد؟

پورت های باز رایج شامل پورت ۲۰ است که FTP را نگه می دارد. پورت ۲۲ که برای ورود امن استفاده می شود. پورت ۵۳ که DNS است و پورت ۸۰ که HTTP وب جهانی است.

بیشتر بخوانید: پروتکل SNMP چیست؟ + نحوه عملکرد و دستورات مانیتورینگ شبکه با SNMP

رفرنس ها:

- وب سایت datto

- وب سایت fortinet